Mac OS High Sierra : des failles de sécurité mises à jour

La nouvelle version de MacOS, la 10.13, baptisée High Sierra, vient de sortir, mais des chercheurs en sécurité pointent déjà des fragilités. Les deux plus spectaculaires sont une faille Zero Day dans le système de sécurité anti-malware et une vulnérabilité du Keychain for Mac, ce trousseau d’accès, contenant tous les mots de passe et accès […]

CC Cleaner : le logiciel de nettoyage contenait un malware !

Pendant un mois, une mise à jour de CC Cleaner, le célèbre outil de nettoyage pour PC, recélait un malware contenant une porte dérobée sur le système de l’utilisateur, probablement capable de provoquer des réactions en chaîne, à la façon de Petya. Si l’origine de l’attaque demeure inconnue, elle aurait pu avoir des conséquences lourdes […]

Des failles de sécurité majeures dans les protocoles Bluetooth

Des chercheurs de la société Armis viennent d’identifier plusieurs failles de sécurité de type 0-Day dans les terminaux Bluetooth d’Android, Windows, iOS et Linux. Elles permettent, pour les plus critiques, d’infecter le système et en prendre le contrôle. Le Bluetooth possède de nombreuses failles, qui permettent à un hacker d’intercepter le trafic ou, pire, de […]

Google devrait racheter la branche mobile de HTC

Entre HTC, le géant taïwanais des smartphones en chute libre, et Google, partenaire de longue date déterminé à s’imposer dans le hardware de la téléphonie, le mariage semblait inévitable. Si l’annonce officielle n’est pas encore tombée, les tractations sont en cours et devrait aboutir à un rachat qui profitera aux deux entités. HTC, le constructeur […]

Un outil dénombre les 306 millions de mots de passe à éviter !

Dans un monde où les cyberattaques ne cessent de se multiplier, choisir un mot de passe efficace pour protéger ses données est devenu primordial. Mais si de hauts niveaux de complexité commencent à se généraliser, ils sont inutiles si le mot de passe a déjà été pris dans une attaque de sécurité précédente. Troy Hunt […]

Les solutions de cloud computing dopent les revenus de SAP

SAP vient d’annoncer ses résultats pour le deuxième trimestre 2017 : la progression de ses activités de cloud computing lui assure des bénéfices toujours confortable. Un positionnement que la firme allemande va poursuivre. SAP, numéro 1 européen du logiciel, confirme son virage vers les solutions de cloud computing : ce sont clairement ces activités qui offrent la […]

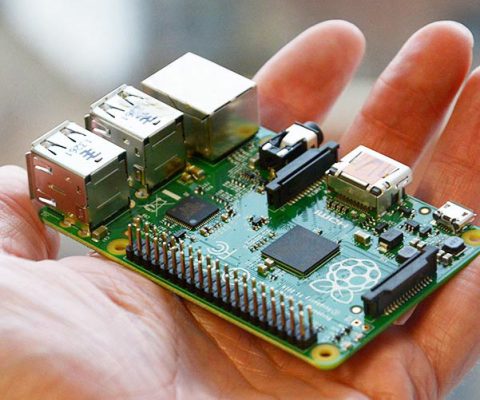

L’open source, un solution idéale pour apprendre aux enfants et aux adolescents à coder ?

L’apprentissage du code informatique se fait de plus en plus jeune : au Royaume-Uni, des solutions sont mises en place par des acteurs de l’open-source, GitHub et Raspberry Pi, pour proposer des outils d’apprentissage associés à du matériel simple et économique et à des solutions en open-source. Fin mai 2017, à Londres, les conférences de […]

Painless Flu Jab to replace Injections

A band-aid style flu jab which delivers the flu vaccine directly into the dermal layer of the skin via hundreds of tiny, almost invisible needles is on course to replace the traditional flu injection – which is great news for needle-phobes everywhere. It doesn’t need to be administered by a trained professional and due to […]

Facebook’s Anti-Terror Breaches

How Dual PR Disasters Rocked Facebook’s Moderator Department Facebook’s moderator department is known as the invisible, omnipotent defender of the user from all things unwholesome. They receive our reports when we flag something as inappropriate and have the ultimate say on whether or not something truly belongs on Facebook. The company is famous for their […]

Comment des malwares se servent de vos machines pour miner du Bitcoin

Une nouvelle technique de cyberattaque vient de voir le jour et tend à se développer de plus en plus : elle consiste à prendre le contrôle d’un maximum de machines et les utiliser pour miner des crypto-monnaies. Une méthode discrète mais rémunératrice, loin des attaques Ddos massives à la WannaCry, mais qui risque de faire des […]