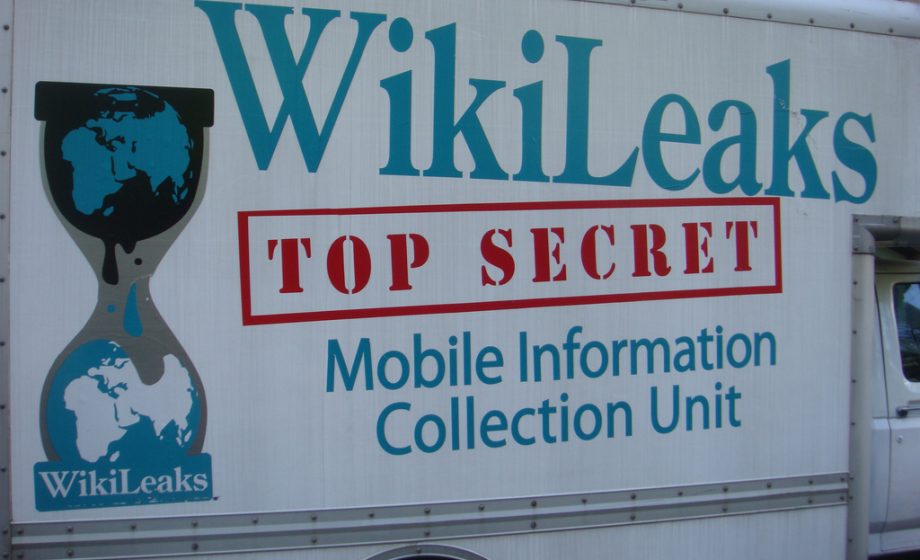

L’organisation de Julien Assange vient de publier des documents de la CIA, détaillant les méthodes de piratage numérique utilisées par l’agence de renseignement. Des révélations qui secouent le monde politique, médiatique et numérique – mais qu’en est-il techniquement des cyberattaques de la CIA ?

Wikileaks vient de publier, le 7 mars, des milliers de documents de la CIA, portant tous sur les capacités de piratage numérique de l’agence de renseignement, entre 2012 et 2016. Une division entière de la CIA est même dédiée à ces activités de renseignement, le Centre pour le Cyber-renseignement (CCI), qui possède une antenne secrète à Francfort, dans le consulat américain. L’organisation de Julien Assange a baptisé cette opération « Vault 7 »

Rentrer à l’intérieur des smartphones

Les 8 761 fichiers, classés de « non-classifiés » à « top secret », dévoilent des pratiques extrêmement diverses. La CIA a notamment créé de nombreux outils pour pirater les téléphones portables, et ainsi accéder à tout ce que le mobile peut révéler sur son utilisateur (conversations audio et écrites, géolocalisation, etc.). L’agence de renseignement a même la possibilité de s’en servir comme de micro, pour espionner les conversations, ou de prendre des photos. Cela a permis à la CIA de pouvoir récupérer le contenu de conversations faites à l’aide de messageries cryptées : non en brisant le cryptage de ces messageries, mais en accédant directement aux contenus affichés sur le téléphone.

Transformer les télévisions en micros espions

Une autre opération spectaculaire est le programme « Weeping Angel », qui vise les téléviseurs dernière génération Samsung. Ces derniers disposent d’un micro pour activer des commandes vocales : via un piratage grâce à une clé USB insérée dans l’appareil, les espions de la CIA sont capables d’écouter tout ce que capte ce micro, alors que la télévision semble en veille.

Utiliser les failles de sécurité

Ces attaques contre la sécurité démontrent d’ailleurs, au-delà de l’intérêt de la CIA pour les objets connectés, que les failles de sécurité sont nombreuses dans les systèmes attaqués. La CIA a ainsi acheté deux de ces failles auprès de hackers. Ce qui met en lumière la vulnérabilité d’outils numériques utilisés quotidiennement tant par des particuliers que par des politiques, des administrations, et même des services liés à la Défense ou au renseignemenbt.

Les grandes entreprises du numérique ont immédiatement réagi, en affirmant avec force qu’elles corrigeraient ces failles. Mais difficile d’imaginer que de nouvelles ne seront pas découvertes, et utilisées par des agences de renseignement, des dictatures, des mafias… Rien de bien rassurant, même si les particuliers n’ont pas réellement à craindre pour la confidentialité de leurs échanges, qui n’ont qu’un intérêt fort limité pour les pirates, privés ou gouvernementaux.